Een nieuwe en gesofisticeerde malwarecampagne richt zich op Windows-systemen. Geld stelen lijkt het uiteindelijke doel.

Een nieuwe uitgebreide malware-campagne circuleert op het internet. Cybercrime-collectief TA505, dat niet aan zijn proefstuk toe is, richt zich voor deze campagne vooral op banken en retailers. Concreet verspreiden de criminelen phishing-mails met daarin besmette bijlagen. De aanvallers gaan voor kwantiteit boven kwaliteit, en lanceren tienduizenden mails terzelfdertijd. Dat is opvallend, aangezien de evolutie van phishing bij gesofisticeerde aanvallen zich vooral kenmerkt door steeds betere mails en social engineering.

TA505 lijkt er (helaas terecht) vanuit te gaan dat er nog steeds genoeg mensen zijn die zonder nadenken een bijlage openen en macro’s activeren. Zodra dat gebeurt, baant de eerste payload zich een weg naar binnen op het getroffen systeem: ServHelper. ServHelper is een geavanceerd stuk malware dat volgens onderzoekers nog steeds frequent van updates wordt voorzien. Het geeft de criminelen remote desktop-toegang tot het systeem, waarna ze inloggegevens en accounts kunnen stelen.

Meer plezier met twee

Vervolgens haalt ServHelper er een vriendje bij: FlawedGrace. Die malware, geschreven door professionals op een manier die reverse engineering moeilijk maakt, is in essentie een trojan. Via die trojan kunnen hackers inloggen op het getroffen toestel, en de volledige controle overnemen. In een blogpost gaan onderzoekers van Proofpoint verder in detail.

TA505 richt zich vooral op slachtoffers in de banksector, maar omwille van de grote schaal van de aanval is iedereen eigenlijk een potentieel doelwit. Kunnen de hackers het gekraakte systeem niet gebruiken om rechtstreeks geld te stelen, dan laat de malware hen nog steeds toe om andere gevoelige data buit te maken en die te verhandelen op de zwarte markt.

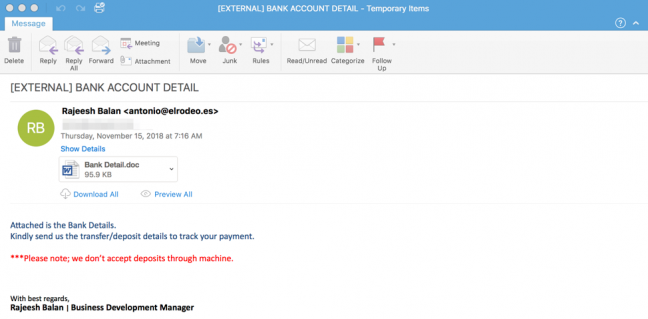

Voorbeeld van een mail uit de campagne (beeld via Proofpoint).

De aanvalscampagne illustreert hoe weinig er de laatste jaren eigenlijk veranderd is. Nog steeds is het mogelijk voor hackerscollectieven om succes te boeken met spam-mails waarin slecht vermomde geïnfecteerde bijlagen zitten. Dat wil zeggen dat er nog steeds veel mensen zijn die een document van een onbekende afzender zonder verpinken openen, en zelfs macro’s activeren.

Zoals altijd is bescherming een kwestie van snel updaten, een goede beveiliging installeren, en werknemers bewust maken van de risico’s van malware. De mens blijft de zwakste schakel in de beveiligingsketting, en TA505 illustreert opnieuw hoe eenvoudig het is om die zwakte uit te buiten.

Gerelateerd: Goede IT-security begint niet bij technologie, maar bij de mens