Een nieuwe, zeer gevaarlijke phishingtechniek is opgedoken. Hackers kunnen het inzetten om inloggegevens van bijvoorbeeld Google, Facebook, Apple of Microsoft te bekomen.

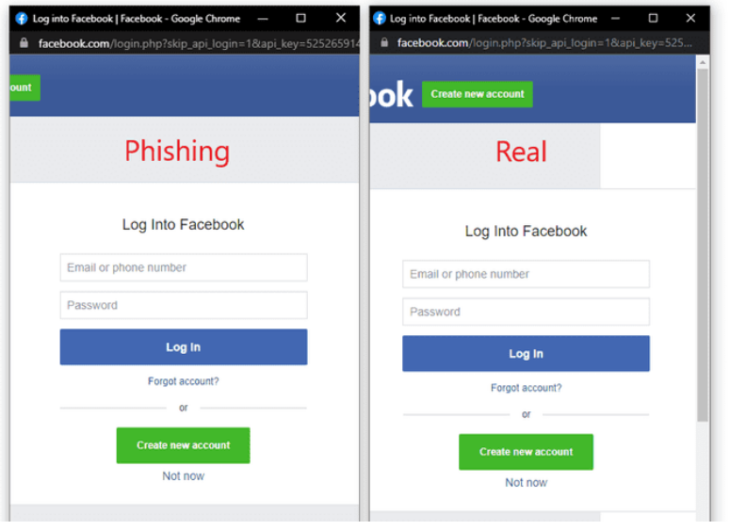

Een beveiligingsonderzoeker die twittert onder de naam mrd0x, liet aan zijn volgers weten een nieuwe phishingtechniek te hebben ontdekt. Hierbij recreëren hackers een inlogscherm van bijvoorbeeld Google.

BitB-aanval

De phishingaanval kan bij veel websites worden ingezet. Hackers zetten het gerecreëerde inlogvenster namelijk achter een inlogknop. De aanval kan worden opgezet zodra een gebruiker kiest om in te loggen met zijn account van een externe partij. Kiest een gebruiker een manier om in te loggen, dan verschijnt een nieuw webventer in de inlogpagina waar de gebruiker zijn inlogcombinatie moet ingeven.

Hackers creëren dus een geïnfecteerde webbrowser in een legitieme webbrowser. De aanvalstechniek leeft daarom onder de naam Browser-in-the Browser (BitB)-aanval.

Legitiem ogend

Het gevaar aan deze aanvalstechniek schuilt erin dat het nieuwe browservenster volledig legitiem oogt. In de URL wordt HTML- en CSS-code namelijk gecombineerd, waardoor zeker het eerste gedeelte van de URL legitiem oogt.

Een ander aandachtspunt bij het controleren van een webpagina is het HTTPS-protocol. Chrome 94 heeft voor de veiligheid van zijn gebruikers bijvoorbeeld ingebouwd dat iedere HTTP-pagina automatisch wordt omgezet naar het veiligere HTTPS-protocol.

Op dat vlak is de BitB-techniek alleen ook niet te onderscheiden. “Een URL uitpluizen om te bepalen of deze legitiem is, werkt niet wanneer JavaScript is toegestaan”, schrijft mrd0x in zijn blog.

lees ook