HP ziet dat hackers nog sneller zero-day kwetsbaarheden aanvallen en specifieke problemen uitbuiten. Daarnaast waarschuwt HP voor de tekortkomingen van huidige detectietools. Vijf opvallende bedreigingen lichtte HP uit in het HP Wolf Security-rapport.

HP publiceert het HP Wolf Security Threat Insight Report. Hiervoor werden gegevens geanalyseerd die HP verzamelde binnen miljoenen virtuele machines van HP Wolf Security-klanten. De gegevensverzameling vond plaats tussen juli en september 2021. Uit het onderzoek kwamen vijf opvallende bedreigingen naar voren.

Bedrijven kunnen meestal pas te laat ingrijpen op de bekende kwetsbaarheden, vertelt Alex Holland, Senior Malware Analyst bij het bedreigingsonderzoeksteam HP Wolf Security. “Bedrijven hebben gemiddeld 97 dagen nodig om de nodige en gepaste tests uit te voeren om hun patches volledig te implementeren. Dit geeft cybercriminelen de kans om deze kwetsbare plek uit te buiten.”

Scripts delen om exploits te starten

Als eerste vertelt HP dat het op 8 september voor het eerst exploits kon onderscheppen, die aanvallers in staat stelde om vanop afstand een MSHTML-browserengine-exploitatie te starten. Amper drie dagen na die vaststelling werden gedeelde scripts gevonden op GitHub die waren ontworpen om de exploit automatisch aan te maken.

“Vroeger waren enkel uiterst bedreven hackers in staat kwetsbaarheden uit te buiten, maar deze toegangsdrempel werd verlaagd met behulp van automatische scripts zodat dit soort aanvallen nu ook binnen het bereik van actoren met minder kennis, bagage en bronnen ligt”, vertelt Holland over de exploits. “Voor bedrijven nemen de risico’s hierdoor enorm toe, want zero-day exploits worden als kant-en-klare producten op de markt gegooid via ondergrondse forums en andere platformen.”

Het starten van de exploitatie gebeurt via een kwaadaardig Office-document, dat toegang verleent tot het toestel zodra een gebruiker het document opent. Dat proces startte ook als de gebruiker het document opende in de beveiligde weergave.

Legitieme cloud- en webproviders hosten malware

Malware wordt door cybercriminelen ook geïnstalleerd op legitieme cloud- en webproviders, dat blijkt verder uit het onderzoek. De Remcos Remote Access Trojan (RAT) werd door HP bijvoorbeeld gevonden in een campagne die op grote platformen zoals OneDrive draaide. Via deze weg kunnen aanvallers inbraakdetectiesystemen eenvoudig omzeilen.

Het omzeilen van de detectiesystemen is een weg die vaker voorkomt in de bevindingen van HP. Zo blijkt dat e-mailbijlagen een JavaScript RAT bevatten. Aanvallers installeren de malware in JavaScript vanwege de lagere detectieniveau ’s dan bij Office het geval is.

Holland verduidelijkt waarom detectietools geen volledige garantie kunnen geven: “Deze nieuwe exploits lijken alsmaar effectiever te worden in het omzeilen van detectietools omdat handtekeningen niet feilloos zijn en snel achterhaald geraken terwijl het inzicht in het bereik van een exploit verandert.”

Doordat detectietools niet voldoende bescherming bieden, moeten bedrijven meerdere beveiligingslagen installeren in hun bedrijf. Het volgen van het zero trust-principe prijst HP daarom aan. Andere organisaties zijn dan weer voorzichtiger met het verheerlijken van het zero trust-principe, omdat een slecht geïmplementeerd systeem problemen kan veroorzaken.

lees ook

NCSC wijst bedrijven op de valkuilen van zero trust-security

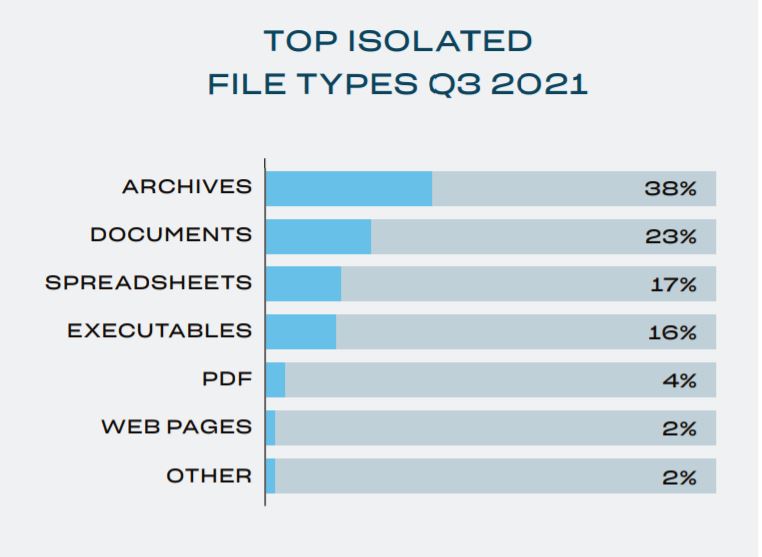

Malware in bestanden

Bij de laatste twee vaststellingen zag HP dat bestanden werden misbruikt. Zo lokte aanvallers nietsvermoedende gebruikers naar een vervalst webadres, waar zij een kwaadaardig Word-document kregen aangeboden.

Tot slot gebruiken aanvallers vaker de HTA-extensie. In deze HTML-toepassing zit malware verstopt. De malware kan onder de radar blijven doordat HTA-bestanden minder bekend zijn voor detectietools.