HP heeft met de serie The Wolf met in de hoofdrol Christian Slater een relatief laagdrempelige manier gekozen om het thema security aan te snijden. Als het gaat om security-oplossingen voor printers en multifunctionals, is het bedrijf er al sinds het najaar van 2015 nadrukkelijk mee bezig. Toen kondigde het namelijk meerdere nieuwe security-features aan. Wij kregen naar aanleiding van de launch van de serie The Wolf de kans om met Paul McKiernan te praten, die als officiële titel Print Security Advisor heeft en verantwoordelijk is voor onze regio (EMEA). In wat volgt stellen we eerst kort de verschillende features voor, waarna we het gesprek dat we met McKiernan hadden samenvatten.

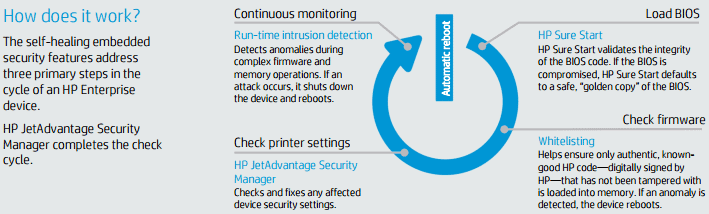

In september van 2015 kwam HP met de naar eigen zeggen ‘veiligste printers ter wereld’. Deze veiligheid heeft niet eens zozeer te maken met de hardware, maar met toevoegingen aan de FutureSmart-firmware. Het is gebaseerd op drie pijlers, te weten HP Sure Start (ook bekend van de laptops van HP), Whitelisting en Run-Time Intrusion Detection. Samen moeten deze drie onderdelen zorgen voor een volledig dekkend beveiligingsplaatje voor de printers en multifunctionals die hiervoor geschikt zijn. (Vanaf hier gebruiken we overigens ‘printers’ om te verwijzen naar zowel printers al multifunctionals. Dat houdt een en ander wat beter leesbaar.)

HP Sure Start

Met HP Sure Start wordt de bootcode bij het opstarten gevalideerd met behulp van een Secure Hash Algorithm (SHA-256). Er is een ‘Golden Copy’ van de bios aanwezig in de machine, waarmee de bios wordt vergeleken. Deze kopie wordt er tijdens het fabricageproces al opgezet en bevindt zich in een zo goed als geïsoleerde omgeving volgens HP. Blijkt uit deze vergelijking dat het bestand corrupt is, dan wordt er vanaf de kopie opgestart.

Whitelisting

Met Whitelisting wordt de firmware van een printer gecontroleerd. Er wordt gekeken naar of de aanwezige libraries en exe-bestanden bij elkaar horen. Is dit niet het geval, dan is er wellicht sprake van een hack en herstart de machine. Hij start dan opnieuw op in een veilig modus, waarbij er bijvoorbeeld geen netwerkverbinding beschikbaar is. Daarnaast wordt de beheerder gewaarschuwd.

Run-Time Intrusion Detection

Waar Sure Start en Whitelisting technologieën zijn die in kunnen grijpen nadat een hack heeft plaatsgevonden, is het met Run-Time Intrusion Detection mogelijk om in real time bij te houden of alles in orde is. Op het moment dat het systeem iets verdachts registreert, herstart hij binnen een minuut. De twee eerder genoemde technologieën zorgen er vervolgens voor dat er weer met een schone lei begonnen wordt.

Gebrek aan kennis

Zoals gezegd zijn de technologieën die we op de vorige pagina bespreken niet nieuw, maar al ruim anderhalf jaar geleden aangekondigd. Moeten we The Wolf en de aandacht die dit met zich meebrengt dan zien als een soort ‘relaunch’ van het hele beveiligingsvraagstuk bij printers? Volgens McKiernan doen we de ontwikkelingen van de afgelopen jaren dan geen recht. De markt heeft goed gereageerd op de aankondigingen in 2015 en HP is al zo’n twee jaar actief bezig om de security features te pushen. Je kunt The Wolf beter zien als het nogmaals onder de aandacht brengen van security (onder andere bij printers), maar dan wat toegankelijker. Hierdoor gaat het voor meer mensen leven.

Dat het nodig is om de zakelijke gebruikers van printers te wijzen op de gevaren die op de loer liggen, blijkt volgens McKiernan uit het kennisniveau op dit vlak. In januari van 2015 zag 18 procent van de ‘security community’ printers niet als een onderdeel van het bedrijfsnetwerk dat gevaar loopt. Inmiddels is dit volgens McKiernan duidelijk veranderd, al kan hij op onze vraag naar harde cijfers geen antwoord geven. Er komen nu wel organisaties langs met vragen over specifieke syslog alerts en memory penetration/corruption alerts. Dat is volgens hem in ieder geval een teken dat het leeft en speelt.

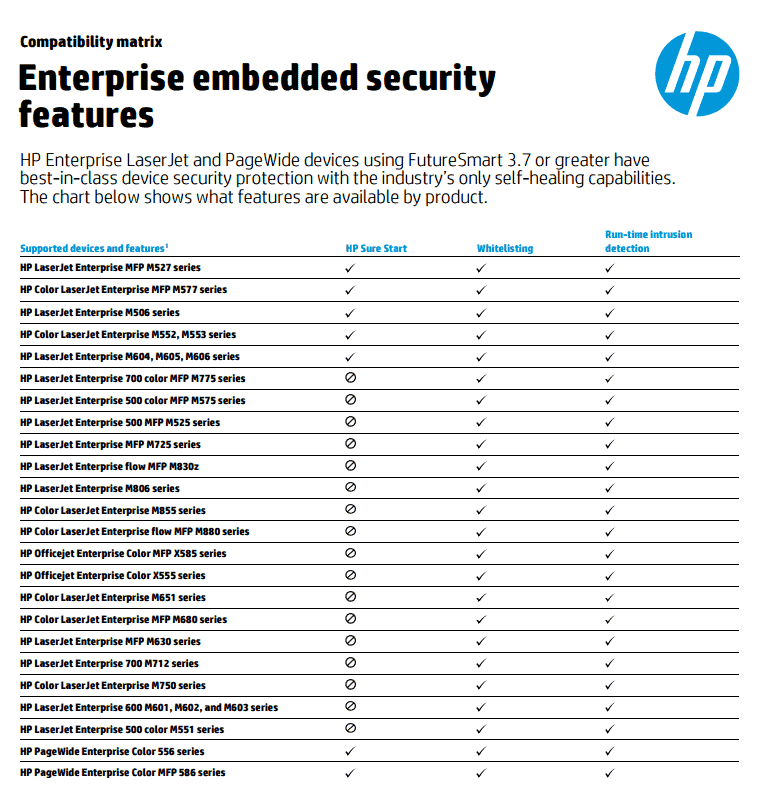

Niet alle printers van HP worden overigens beschermd middels de op de vorige pagina genoemde technologieën. Hieronder zie je voor welke machines welk type extra beveiliging beschikbaar is. Het feit dat Sure Start op relatief weinig modellen beschikbaar is, komt doordat dit onderdeel er tijdens het fabricageproces al in wordt geïntegreerd. Het kan dus niet middels een firmware-update toegevoegd worden, iets wat voor de andere zaken wel geldt.

Noodzaak van beveiligen

Als je gaat zoeken in Google, komen er bitter weinig voorbeelden bovendrijven van bedrijven die zijn gehackt via de printer. Kan dit betekenen dat HP het probleem groter maakt dan het eigenlijk is? Hier is McKiernan het niet mee eens. De reden dat er niet veel meldingen bekend zijn, komt volgens hem omdat men niet kijkt. Daarnaast is het niet altijd even duidelijk dat de printer is gebruikt tijdens een hack. Zo kan hij gebruikt worden als een Quiet Place To Hide. Aan de printer merk je dan verder niet dat hij is besmet of gehackt, hij wordt alleen maar gebruikt als ‘uitvalsbasis’. Daarnaast zal een hack ook niet iets zijn waar je als bedrijf goede sier mee gaat maken. Zoek je echter op Metasploit, een database met bekende exploits, dan kom je volgens McKiernan toch behoorlijk wat kwetsbaarheden tegen die zijn gerelateerd aan printers.

Je kunt je verder ook afvragen of een gehackte printer niet duidt op een veel groter probleem met de beveiliging van je bedrijfsnetwerk. Om bij de printer te komen, moeten kwaadwillenden immers eerst in het netwerk zelf komen. McKiernan geeft ons hierin voor een deel gelijk. Het is echter wel goed om in het achterhoofd te houden dat e-mail en web injection de voornaamste routes zijn via welke aanvallers binnenkomen. De gemene deler bij die twee routes is dat mensen er een cruciale rol in spelen. Die openen de mail en/of klikken op de geïnfecteerde url. Ook in een goed beveiligd netwerk kan dit gebeuren.

Gevraagd naar de invloed van de cloud, stelt McKiernan dat deze in principe alles kwetsbaarder maakt, dus ook printers. Je kunt via een printer bijvoorbeeld eenvoudiger bij de serverruimte komen in de cloud dan wanneer je er daadwerkelijk heen moet gaan. Vanuit de cloud kun je via een man-in-the-middle attack printjobs van cloud-apps onderscheppen.

Tot slot

Het is niet de bedoeling van McKiernan om overdreven dramatisch te doen over de kwetsbaarheid van printers. Op dit moment kun je zo goed als alle bedreigingen onderscheppen, maar je moet dan wel de juiste configuratie doorvoeren. Een printer die aan de cloud is gekoppeld, heeft specifieke routing instellingen nodig bijvoorbeeld. Verder is het nog van belang om in het achterhoofd te houden dat 65 procent van de lekken een interne oorzaak hebben. De mens speelt hierin zoals al eerder aangegeven een belangrijke rol.

Tot slot vragen we McKiernan nog even kort naar de rol die AI kan spelen in de toekomst bij het beveiligen van printers. Hij ziet dat graag toegevoegd worden aan de Intrusion Detection-component. Hiermee wordt nu al het verkeer geanalyseerd volgens vaste criteria. Wordt ook de feedback meegenomen, dan kan het uit zichzelf een effectiever onderdeel worden. Hij kan dan zichzelf op basis hiervan bijsturen en iets wat voorheen als onveilig werd aangemerkt in de veilige kolom plaatsen.