FPGA’s van marktleider Xilinx zijn kwetsbaar voor een bug waarmee aanvallers de werking van de chips kunnen aanpassen. Het probleem is hardwarematig maar uitbuiten is gelukkig moeilijk.

FPGA’s van Xilinx zijn kwetsbaar voor misbruik door hackers. Dat ontdekten onderzoekers van het Horst Görtz Instituut voor IT Security bij de Ruhr-Universität Bochum en het Max Planck-instituut voor beveiliging en privacy. De onderzoekers brachten Xilinx vorig jaar op de hoogte van de kwetsbaarheid en noemde ze Starbleed.

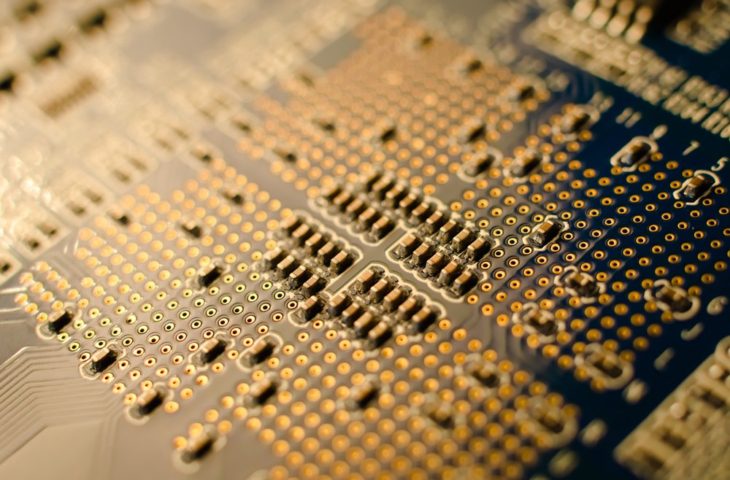

FPGA’s

FPGA’s zijn programmeerbare chips. Waar een traditionele microchip vooraf gedefinieerde schakelingen onder de motorkap heeft, kan je de hardwarematige werking van een FPGA met software configureren. FPGA’s bieden zo hardware-ondersteuning voor veranderende workloads, wat de dingen steeds populairder maakt in datacenters. De chips worden soms ook gebruikt als goedkoop alternatief voor IoT-hardware, aangezien het handiger is om een FPGA te configureren dan een nieuwe chip te laten bakken.

Lees ook: FPGA: boetseerbare wonderchip voor AI, IoT en machine learning

FPGA’s halen hun configuratiemodel van een extern bestand: de zogenaamde bitstream. Die wordt doorgaans versleuteld op een externe locatie. De onderzoekers ontdekten met Starbleed een manier om de encryptie te omzeilen en de bitstream te manipuleren. Daartoe is wel toegang tot de JTAG-poort van de kwetsbare chips nodig, en dat vereist doorgaans lokale toegang.

Diefstal en manipulatie

Aanvallers kunnen het lek op twee manieren misbruiken. Eerst en vooral maakt Starbleed klassieke diefstal mogelijk. De bitstream is als blauwdruk voor de FPGA-configuratie een stuk intellectuele eigendom dat unieke functionaliteit mogelijk maakt. Die data stelen, kan voor aanvallers al voldoende motivatie geven.

Hackers kunnen de bitstream vervolgens ook aanpassen. Op die manier hebben ze een rechtstreekse invloed op de configuratie en het gedrag van de FPGA. De chip kan zo gemanipuleerd worden tot een hardwarematige trojan, wat op zijn beurt de deur opent voor verder misbruik. Hierbij is enige nuance wel belangrijk. Aangezien het erop lijkt dat lokale toegang essentieel is voor Starbleed, is het aannemelijk dat aanvallers op dat moment heel wat keuze hebben om de beveiliging van een organisatie te compromitteren.

Hardwareprobleem

Alle FPGA’s uit de 7-reeks van Xilinx zijn kwetsbaar. Het gaat dan om chips uit de Spartan, Artix, Kintex en Virtex-families. In de 6-reeks is Virtex ook kwetsbaar. Xilinx zelf stuurde klanten eerder al een update over het lek. Daarin worden ze gewaarschuwd om vooral lokale toegang af te schermen. Het probleem verhelpen met een update is niet vanzelfsprekend, aangezien de kwetsbaarheid zich op hardwareniveau situeert.